Das Wichtigste in Kürze:

Cyber Risk Management wird für Unternehmen zunehmend zur betriebswirtschaftlichen Kernaufgabe. Die Herausforderung: Technische Risiken in wirtschaftliche Auswirkungen zu übersetzen. Mit Lösungen wie Qlik und Corporate Planner lassen sich Cyber-Risiken messbar machen, in KPIs überführen und direkt in finanzielle Entscheidungsprozesse einbinden. Der Beitrag zeigt, wie sich technische Daten und unternehmerisches Denken zu einem wirksamen Steuerungsansatz verbinden lassen.

Vereinbaren Sie mit uns einen kostenfreien Beratungstermin.

Beratungstermin vereinbarenWarum Cyber Risk Management betriebswirtschaftlich relevant ist

Cybersecurity ist längst kein reines IT-Thema mehr – sie ist ein geschäftskritischer Faktor für alle Unternehmensbereiche. Immer mehr Entscheider erkennen, dass Cyber Risikomanagement Teil einer ganzheitlichen Risikomanagement-Strategie sein muss. Doch der Weg vom technischen Risiko zur finanziellen Bewertung ist in vielen Organisationen noch unklar.

Vom IT-Risiko zur Managementaufgabe

Cyber-Bedrohungen wie Phishing-Angriffe, Datenverluste oder Systemausfälle wirken sich nicht nur auf Informationstechnologie und IT-Infrastrukturen aus – sie bedrohen auch Geschäftsprozesse, Markenreputation, Umsätze und die Einhaltung gesetzlicher Anforderungen. Daraus ergibt sich ein klarer Auftrag: Die Risiken müssen identifiziert, quantifiziert und steuerbar gemacht werden – in enger Verzahnung mit den Business Functions.

Die Lücke zwischen Sicherheit und Steuerbarkeit

Oft fehlt in Unternehmen der Brückenschlag zwischen IT-Sicherheitsmaßnahmen und unternehmerischen Entscheidungen. Während die IT auf technische Security Controls und Systemverfügbarkeit fokussiert, benötigt das Management belastbare Informationen zu potenziellen Auswirkungen, finanziellen Risiken und Priorisierungen.

Hier setzt Cyber Risk Management an: Es geht nicht um die bloße Umsetzung von Sicherheitsmaßnahmen, sondern um ein strukturiertes Framework zur Risikobewertung, Kosten-Nutzen-Abwägung und Ressourcenzuteilung – auf Basis strategischer, operativer und finanzieller KPIs.

Cybersecurity: Fokus auf technische Schutzmaßnahmen (z. B. Firewalls, Authentifizierung, Netzwerküberwachung).

Cyber Risk Management: Fokus auf die wirtschaftliche Bewertung, Steuerung und Priorisierung von Cyber-Bedrohungen im Unternehmenskontext.

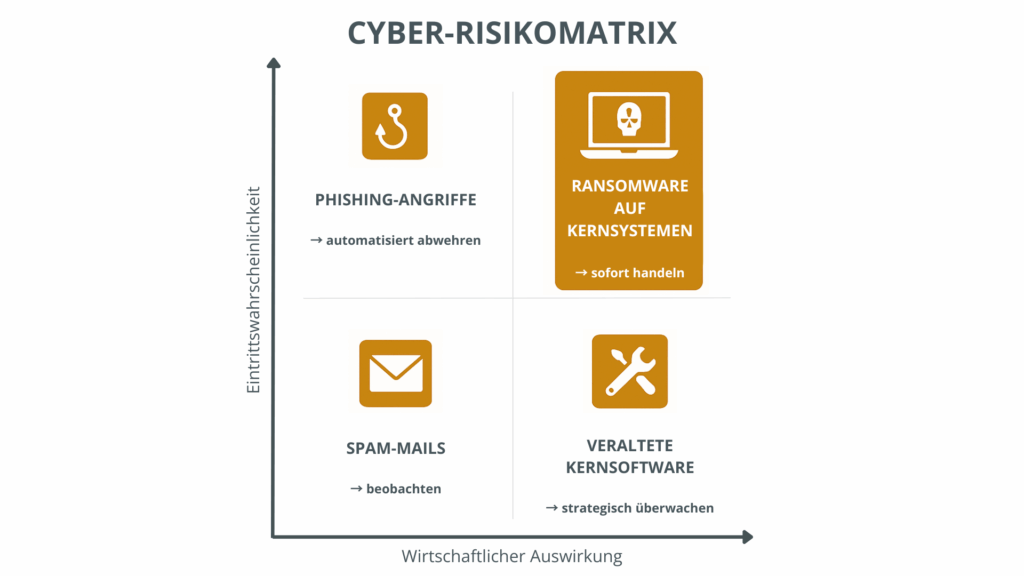

Risikotypen und Risikobewertung im Unternehmen

Ein effektives Cybersecurity Risk Management beginnt mit einer klaren Klassifikation der Cyberrisiken. Dabei geht es nicht nur um offensichtliche Bedrohungen wie Cyberangriffe oder Phishing-Versuche, sondern auch um strukturelle Schwachstellen in Information Systems, fehlende Awareness, mangelhafte Prozesse oder übersehene Angriffsflächen. Der erste Schritt ist deshalb die systematische Identifizierung relevanter Risiken – und deren Bewertung auf technischer wie wirtschaftlicher Ebene.

Arten von Cyber-Bedrohungen

Unternehmen sind heute einer Vielzahl unterschiedlicher Bedrohungstypen ausgesetzt. Diese lassen sich grob in vier Kategorien einteilen:

- Technische Risiken: Schwachstellen in IT Systems, Netzwerken, Devices oder Cloud Services

- Prozessuale Risiken: Lücken in Sicherheitsprozessen, mangelhafte Rollenverteilung, fehlende Security Measures

- Menschliche Risiken: Social Engineering, Fehlverhalten von Mitarbeitenden, unzureichende Schulungen

- Strategische Risiken: Fehlen einer Risk Management Strategy, geringe Sicherheitskultur, falsche Investitionsentscheidungen

Die genaue Zuordnung ist essenziell für das weitere Vorgehen im Risk Management Framework.

Von qualitativer zu quantitativer Risikobewertung

Viele Organisationen bleiben bei der rein qualitativen Bewertung stehen – etwa durch Ampelkennzeichnungen oder Einschätzungen einzelner Risikomanagement-Teams. Für eine unternehmerisch verwertbare Risk Assessment braucht es jedoch eine quantifizierbare Bewertung: Wie hoch ist der potenzielle Schaden eines Cybervorfalls? Wie groß ist die Eintrittswahrscheinlichkeit? Welche Assets sind betroffen?

Ein gutes Cybersecurity Risk Management Process übersetzt diese Einschätzungen in messbare Größen und verknüpft sie mit Ressourcen, Prioritäten und konkreten Handlungspfaden – von der Prävention bis zur Überwachung (Monitoring).

Der Cybersecurity Risk Management Process in der Praxis

Ein wirksames Cybersecurity Risikomanagement braucht mehr als technische Maßnahmen – es erfordert strukturierte Prozesse, klare Verantwortlichkeiten und den Einsatz bewährter Frameworks. Ziel ist es, Cyberbedrohungen systematisch zu bewerten, in den Kontext der Organisation einzubetten und wirksam zu steuern.

Frameworks und Standards im Überblick

Zahlreiche Organisationen orientieren sich am international anerkannten NIST Cybersecurity Framework, herausgegeben vom National Institute of Standards and Technology (NIST). Es beschreibt fünf zentrale Schritte:

- Identify: Kritische Information Systems und Risiken erkennen

- Protect: Sicherheitsmaßnahmen etablieren

- Detect: Anomalien und Angriffe zeitnah erkennen

- Respond: Reaktionen koordinieren

- Recover: Betriebsfähigkeit wiederherstellen

Dieses Modell ist modular, branchenunabhängig und eignet sich sowohl für große Organizations als auch für mittelständische Unternehmen. Es kann individuell angepasst und in bestehende Prozesse integriert werden.

Rollen und Zuständigkeiten im Prozess

Ein professioneller Risk Management Process braucht mehr als Methoden – er lebt von klar verteilten Rollen:

- IT-Sicherheitsteams setzen Maßnahmen operativ um

- Risk Management Teams bewerten Auswirkungen, Wahrscheinlichkeiten und Risikoklassen

- C-Level (z. B. CEO, CFO, CIO) treffen auf Basis der Daten fundierte Risk Decisions

- Geschäftsfunktionen priorisieren Maßnahmen entlang operativer Ziele

Dieser rollenbasierte Ansatz verbindet Cybersicherheit, operative Prozesse und strategische Entscheidungsfindung zu einem integrierten Managementmodell.

Schritte im Cybersecurity Risk Management Framework

| Phase | Zielsetzung | Verantwortliche Rolle |

|---|---|---|

| Identify | Risiken, Systeme und Assets erfassen | Risk Management Team |

| Protect | Sicherheitsmaßnahmen definieren & umsetzen | IT-Sicherheit / Fachbereiche |

| Detect | Bedrohungen identifizieren | IT & Monitoring |

| Respond | Reaktionspläne aktivieren | Security Operations / Leitung |

| Recover | Prozesse wiederherstellen, Learnings dokumentieren | IT & Geschäftsführung |

Qlik & Corporate Planner als Brücke zwischen IT & Controlling

In vielen Unternehmen besteht eine zentrale Lücke: Cybersecurity Threats werden zwar erkannt und dokumentiert, aber nur selten konsequent in die betriebswirtschaftliche Steuerung integriert. Genau hier setzen moderne Analyse- und Planungswerkzeuge wie Qlik und Corporate Planner an. Sie helfen dabei, Risiken nicht nur sichtbar, sondern auch bewertbar und steuerbar zu machen – und zwar dort, wo Entscheidungen getroffen werden.

Qlik: Risiken verständlich visualisieren

Mit Qlik lassen sich Daten aus Informationssystemen, Monitoring-Tools oder Sicherheitsplattformen zusammenführen und in dynamischen Dashboards darstellen. So erhalten Verantwortliche ein klar strukturiertes Lagebild: Welche Threats treten auf? In welchen Bereichen des Unternehmens häufen sich Auffälligkeiten? Wie verändert sich die Security Posture über die Zeit?

Gerade im Zusammenspiel mit Risk Assessments wird deutlich, wo akuter Handlungsbedarf besteht – und wo präventive Maßnahmen ausreichend greifen. Entscheidend ist dabei: Die Informationen sind nicht nur für IT-Expertinnen und -Experten lesbar, sondern bieten Entscheidungsgrundlagen für das gesamte Management.

Corporate Planner: Risiken finanziell einordnen

Dort, wo strategische und operative Planungen zusammenlaufen, bringt Corporate Planner den Mehrwert. Denn um aus einem Risikoprofil fundierte Entscheidungen abzuleiten, braucht es eine Einbettung in finanzielle Strukturen: Wie hoch ist der potenzielle wirtschaftliche Schaden? Welche Rückstellungen sind sinnvoll? Welche Investitionen sind gerechtfertigt?

Corporate Planner übersetzt technische Risiken in Zahlen – und schafft damit die Grundlage, um Cyberrisiken als festen Bestandteil der Unternehmensplanung zu verankern. So wird aus isolierter IT-Sicherheit ein integrierter Risikosteuerungsprozess mit klar definiertem Unternehmensnutzen.

Best Practices für die Umsetzung

Ein strukturiertes Cybersecurity Risikomanagement ist kein Projekt mit klarer Endmarke, sondern ein kontinuierlicher Prozess. Die erfolgreiche Implementierung hängt nicht allein von Tools oder Standards ab – sondern vor allem vom Umgang mit Komplexität, Kultur und Priorisierung.

Was erfolgreiche Organisationen auszeichnet

Unternehmen, die Cyberrisiken erfolgreich managen, haben in der Regel drei Dinge gemeinsam: Erstens eine klare Grundlage in Form eines abgestimmten Frameworks wie dem NIST Cybersecurity Framework. Zweitens eine gute interne Zusammenarbeit zwischen IT, Controlling und Geschäftsführung. Und drittens die Fähigkeit, aus Daten Entscheidungen abzuleiten, die nicht nur reaktiv, sondern strategisch wirken.

Diese Organisationen betrachten Cyber Risk als unternehmensweite Aufgabe, nicht als technischen Nebenbereich. Sie pflegen ein hohes Maß an Transparenz, dokumentieren Risiken nachvollziehbar und leiten daraus abgestimmte Maßnahmen entlang klar definierter Rollen und Verantwortlichkeiten ab.

Häufige Fehler und wie man sie vermeidet

Zu den typischen Stolpersteinen gehören überladene Prozesse, fehlende Abstimmung mit operativen Einheiten oder der Fokus auf zu technische Kennzahlen, die niemand außerhalb der IT interpretieren kann. Auch mangelnde Sensibilisierung im Top-Management führt oft dazu, dass Risks zu spät erkannt oder falsch bewertet werden.

Hier helfen Best Practices, die sich branchenübergreifend bewährt haben:

- Risiken frühzeitig in bestehende Planungs- und Steuerungsprozesse einbetten

- Nicht mit zu vielen KPIs starten – lieber wenige, aber relevante Kennzahlen

- Technische Daten übersetzen – vom Incident zur geschäftlichen Auswirkung

- Reportingrollen definieren: Wer meldet was, wann, an wen?

- Regelmäßige Reviews zur Anpassung des Risikoprofils und der Maßnahmen

So entsteht ein belastbares System, das mitwächst – nicht überfordert. Und das stärkt nicht nur die IT, sondern die Widerstandsfähigkeit des gesamten Unternehmens.

Cyber Risk Management strategisch verankern

Cyberrisiken gehören heute zu den zentralen Unternehmensrisiken – unabhängig von Branche oder Größe. Wer sie ignoriert, riskiert mehr als Datenverlust: Reputationsschäden, Betriebsunterbrechungen und finanzielle Einbußen bedrohen die gesamte Organisation. Doch mit einem klar strukturierten Cybersecurity Risikomanagement, passenden Frameworks und unterstützenden Tools wie Qlik und Corporate Planner lässt sich diese Herausforderung in einen steuerbaren Prozess überführen.

Entscheidend ist, dass Cyber Risk Management nicht isoliert in der IT verbleibt, sondern Teil der Geschäftsstrategie wird. Nur so kann es seinen vollen Wert entfalten: als integrativer Bestandteil von Planung, Steuerung und Entscheidungsfindung – und als Basis für eine sichere, widerstandsfähige Zukunft.

Häufig gestellte Fragen

Was versteht man unter Cybersecurity Risikomanagements?

Es bezeichnet die strukturierte Erfassung, Bewertung und Steuerung von Risiken, die sich aus Cyberbedrohungen ergeben – etwa durch Angriffe auf Informationssysteme, Datenverlust oder Systemausfälle. Ziel ist es, Risiken transparent zu machen und unternehmerisch fundierte Entscheidungen treffen zu können.

Welche Arten von Cyberrisiken gibt es?

Typische Risikotypen reichen von technischen Schwachstellen in Netzwerken oder Anwendungen über menschliches Fehlverhalten bis hin zu strategischen Risiken, etwa durch fehlende Investitionen in Cyber Security. Eine klare Klassifizierung ist essenziell für die Priorisierung und Maßnahmenplanung.

Welche Vorteile bietet ein integriertes Risikomanagement?

Unternehmen profitieren von besserer Transparenz, zielgerichteter Ressourcennutzung und einer erhöhten Resilienz gegenüber Störungen. Darüber hinaus stärkt ein etabliertes Cybersecurity Risikomanagement das Vertrauen bei Kunden, Partnern und Aufsichtsbehörden.